フィッシング攻撃は、対岸の火事か?…SFの世界の話ではなく、現実に発生している身近な脅威だ。巧妙な手口で企業の機密情報を盗み出し、金銭的な損失やブランドイメージの低下を引き起こす。この記事では、中小企業が最も警戒すべきフィッシング攻撃の最新の手口と、具体的な対策をわかりやすく解説しする。

フィッシング攻撃とは何か?その基本をおさらい

フィッシング攻撃の目的とは?

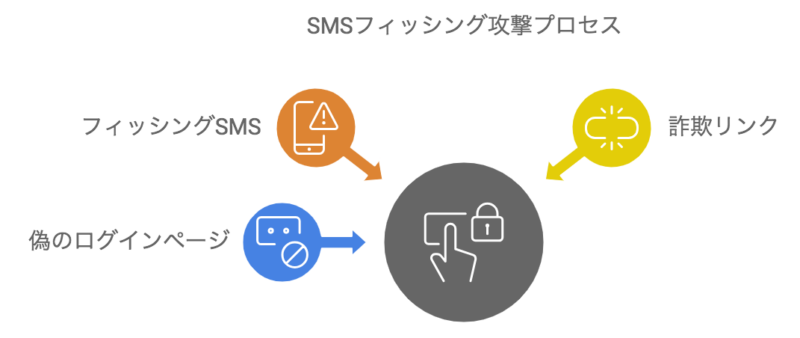

フィッシング攻撃は、サイバー犯罪者が偽のメールやウェブサイトを使って、あなたや従業員の重要な情報、例えばパスワードやクレジットカード情報を騙し取る手口です。

具体的には、犯罪者は銀行や有名なサービス会社を装って「あなたのアカウントに問題があります」「すぐにログインして確認してください」というような緊急の内容のメールを送ります。そのメールに書かれているリンクをクリックすると、見た目は本物そっくりな偽のウェブサイトに誘導され、そこでパスワードや個人情報を入力してしまうと、犯罪者の手に渡ってしまいます。

なぜ中小企業が狙われやすいのか?

中小企業は、大企業に比べてセキュリティ対策が万全でない場合が多く、犯罪者にとって「攻撃しやすい」ターゲットになりやすい。また、従業員が多くないため、1人が騙されただけでも大きな損害が発生する可能性があります。

フィッシングメールの特徴

フィッシングメールは、非常に巧妙な文面で送られることが多く、送信者が有名な会社や信頼できる知り合いを装っているため、一見すると本物のメールのように見える。特に中小企業の経営者や従業員にとって、フィッシングメールを見分けるのは難しい。

フィッシングメールの特徴

巧妙なフィッシングメールのサンプル

以下は、銀行を装った典型的なフィッシングメールのサンプルです

件名: 「[銀行名] アカウントに異常な活動が検出されました。即時確認が必要です」

本文:

お客様の[銀行名]アカウントに異常なログインが検出されました。お客様の情報を保護するため、アカウントが一時的にロックされています。下記のリンクをクリックし、アカウントを確認してください。

[銀行名] サポートチーム

リンク:

ログインして確認する

このようなメールは、本物の銀行メールと非常によく似ており、急いで対処しないとアカウントが危険にさらされると不安を煽ります。しかし、リンクをクリックすると、偽のログインページに誘導され、そこでパスワードを入力すると、ハッカーに情報が渡ってしまいます。

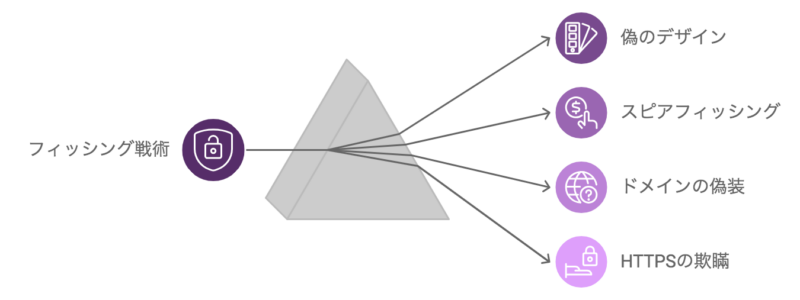

フィッシング攻撃の進化:最近の手口とは?

フィッシング攻撃は、年々巧妙化してきており、見た目や内容がますます本物に近づいています。特に最近のフィッシング攻撃は、一般的な詐欺メールから、ターゲットに合わせてカスタマイズされた「スピアフィッシング」と呼ばれる攻撃が増えています。これにより、より多くの人が騙され、情報を漏らしてしまうリスクが高まっています。

フィッシング攻撃の巧妙化のポイント

標的型フィッシング(スピアフィッシング)

前述したが、特定の個人や企業を狙った、非常に巧妙なピンポイントなサイバー攻撃である。事例として多いの以下の2つのパターンである。

銀行を装ったフィッシング

銀行の名を騙り、「アカウントが不正に利用されています」というメールが送られ、リンクをクリックしてログインするように求められます。見た目は銀行のウェブサイトそっくりですが、実際には犯罪者が設置した偽のページです。ここで入力した情報はそのまま盗まれ、口座への不正アクセスが行われます。

偽の請求書メール

企業の経理担当者に送られる「請求書の確認」メールも非常に巧妙です。取引先の名前や実際に取引がありそうなタイミングで送られるため、担当者が疑わずに添付ファイルを開いたり、リンクをクリックしたりしてしまいます。結果としてマルウェアがインストールされ、ネットワークが侵害される危険性があります。

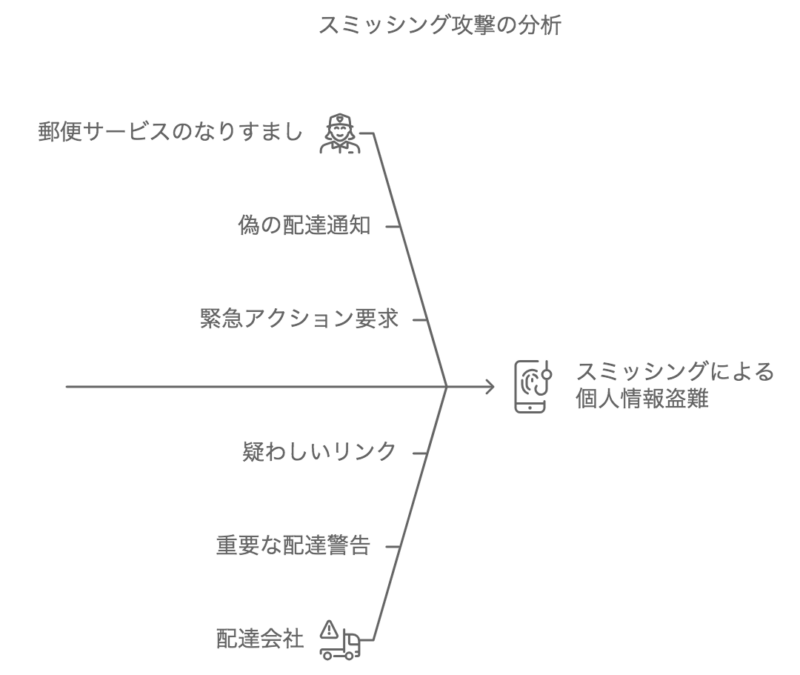

SMSフィッシング(スミッシング)

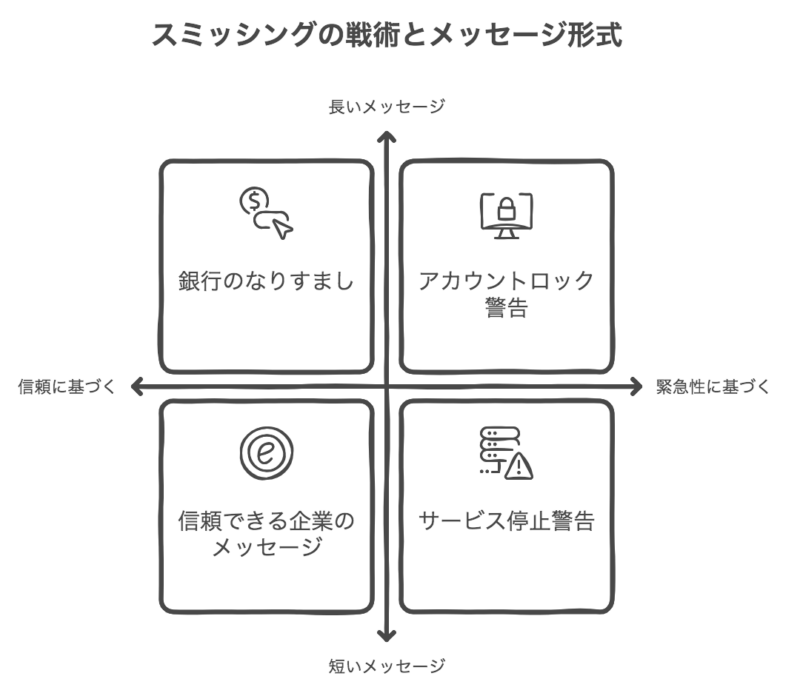

SMSフィッシング(スミッシング)は、フィッシング攻撃の一種で、SMS(ショートメッセージサービス)を使って個人情報を盗み取る手口です。「スミッシング」という言葉は、SMSとフィッシングを組み合わせた造語で、近年増加している詐欺の手法です。

スミッシングの仕組み

スミッシングは、メールを使ったフィッシングと同じように、受信者に偽のメッセージを送って、個人情報やクレジットカード情報を盗むことを目的としています。メッセージの内容は、次のような緊急性を煽るものが多いです。

これらのメッセージには、偽のリンクが含まれており、クリックすると偽のウェブサイトに誘導されます。そこでログイン情報や個人情報を入力すると、詐欺師に情報が渡ってしまう仕組みです。

スミッシングの特徴

- 信頼できる企業を装う

スミッシングでは、銀行や携帯電話会社、郵便局、または有名なオンラインショップなどの信頼できる企業を装って、信憑性の高いメッセージが送られます。これにより、受信者が「本物だ」と思い、リンクをクリックしてしまいやすくなっています。 - 緊急性を強調

スミッシングのメッセージは、すぐに対応しないとアカウントがロックされたり、サービスが停止されたりするような内容で、受信者を焦らせます。これにより、冷静に判断できなくなり、誤ってリンクをクリックしてしまうことがあります。 - 短いメッセージで判断しづらい

SMSのメッセージは短く簡潔であるため、フィッシングメールよりもさらに本物らしく見えることがあります。メッセージが短いと、怪しいと感じにくいことがあり、リンクを疑わずにクリックしてしまう人も多いです。

スミッシングの事例

ある日、携帯電話に「あなたの銀行口座で不正アクセスが確認されました。こちらのリンクをクリックして、アカウントを保護してください」といったSMSが届きます。リンクをクリックすると、銀行のログインページそっくりな画面が表示され、そこでログイン情報を入力すると、犯罪者にその情報が渡ってしまいます。

最近では、郵便局や配達会社を装ったスミッシングも多発しています。「配達に関する重要なお知らせ」として、偽のリンクが送られ、そこから個人情報が盗まれるケースもあります。

スミッシングを防ぐための対策

ソーシャルメディアを利用したフィッシング

ソーシャルメディアを利用したフィッシング攻撃は、近年ますます巧妙化し、中小企業を含む多くの組織がその被害に遭っています。具体的にどのような手口があるのか、そしてどのような被害が考えられるのか、ITに詳しくない中小企業の経営者の方でも理解できるように、わかりやすく解説します。

具体的な手口と被害

1. なりすましアカウントの作成

【手口】 従業員や取引先企業の代表者を装い、偽のアカウントを作成します。

【被害】・情報漏洩: 従業員や取引先とのやり取りを装い、機密情報を聞き出そうとします。

・内部情報への不正アクセス: 従業員になりすまし、社内システムへのアクセスを要求してきます。

・金銭的な損害: 支払い情報を聞き出し、不正に引き出すケースも考えられます。

2. 偽のキャンペーンやプレゼント

【手口】 魅力的なキャンペーンやプレゼントを餌に、偽のウェブサイトに誘導します。

【被害】・個人情報漏洩: 偽のサイトで個人情報を入力させ、それを悪用されます。

・マルウェア感染: 偽のサイトからマルウェアをダウンロードさせ、コンピュータを乗っ取られます。

3. フィッシングメールの送信

【手口】 ソーシャルメディアのメッセージ機能を利用し、フィッシングメールを送信します。

【被害】・パスワードの盗難: 偽のログインページに誘導し、パスワードを盗みます。

・アカウント乗っ取り: 盗んだパスワードを使って、アカウントを乗っ取ります。

4. 標的型攻撃

【手口】 特定の個人や企業を標的に、その人物や企業に関する情報を集め、より精度の高い攻撃を行います。

【被害】・大規模な情報漏洩: 企業の機密情報や顧客情報が大量に盗まれる可能性があります

・業務妨害: システムがダウンしたり、データが改ざんされたりすることで、業務に大きな影響が出ます。

被害の具体例

フィッシング攻撃に対して中小企業ができる防御策

メールのリンクをクリックする前に確認

メールに書かれているリンクが本物かどうか、まずは送信元のメールアドレスやリンク先URLをよく確認する習慣をつけましょう。

(例:偽サイトのリンクは、本物のURLに似せて作られていることが多いです)

メールフィルタリングの導入

フィッシングメールを自動的にブロックできるセキュリティシステムを導入することも効果的です。

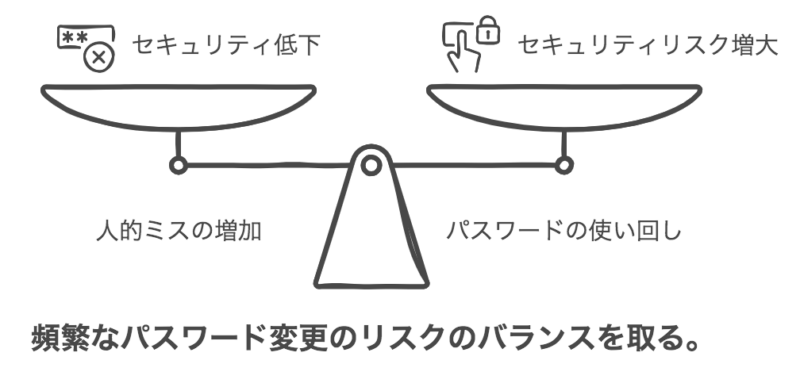

パスワードを頻繁に変更する

1つのパスワードを複数のサイトで使わないこと、定期的にパスワードを変更することで被害を最小限に抑えることができます。

定期的・頻繁に…具体的なタイミングは?

結論から言うと、パスワードを頻繁に、例えば毎月のように変更する必要はありません。

従来、パスワードは定期的に変更することがセキュリティ対策の基本とされてきましたが、最近のセキュリティ専門家の間では、この考え方は見直されています。

なぜ頻繁なパスワード変更が推奨されなくなったのか?

パスワード変更のタイミング

1)パスワードが漏洩したとき…

もし、利用しているサービスでパスワード漏洩が発生した場合は、ただちにパスワードを変更する必要があります。

2)セキュリティインシデントが発生したとき…

会社のシステムに不正アクセスが発生した場合など、セキュリティインシデントが発生した際には、関連するアカウントのパスワードをすべて変更することを検討すべきです。定期的な見直し: 半年に一度など、定期的にパスワードを見直す時間を設けることは有効です。この際、パスワードの複雑性や、複数のサービスで同じパスワードを使用していないかなどを確認しましょう。

二要素認証(2FA)の導入

ログイン時にパスワード以外の手段を加えることで、不正アクセスを防ぎやすくなります。二要素認証の導入は今や必須の対策です。

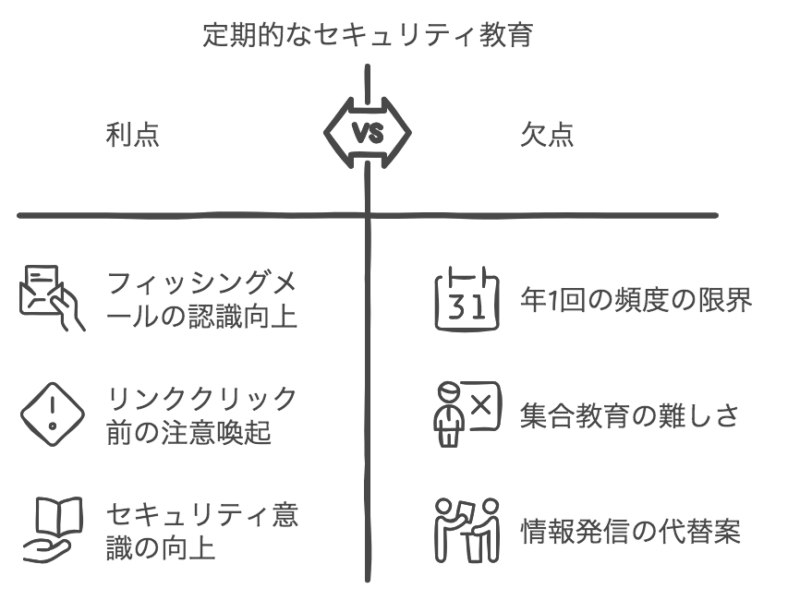

従業員の意識向上が鍵:トレーニングの重要性

定期的なセキュリティ教育

従業員に対して、フィッシングメールの見分け方や、リンクをクリックする前の注意点などを定期的に教育することが大切です。「定期的に…」ここでも出てきました、よく使われる表現ですが教育に関しては【年に1回】が現実的な頻度であろうと考えます。

年一回でも集合して座学的な教育ということだと、場合によってはそれも難しいかもしれません。情報として発信して理解を促すということでも対応は可能かと考えますので、以下に要点をまとめて解説します。

フィッシングメールを見分けるためのポイント

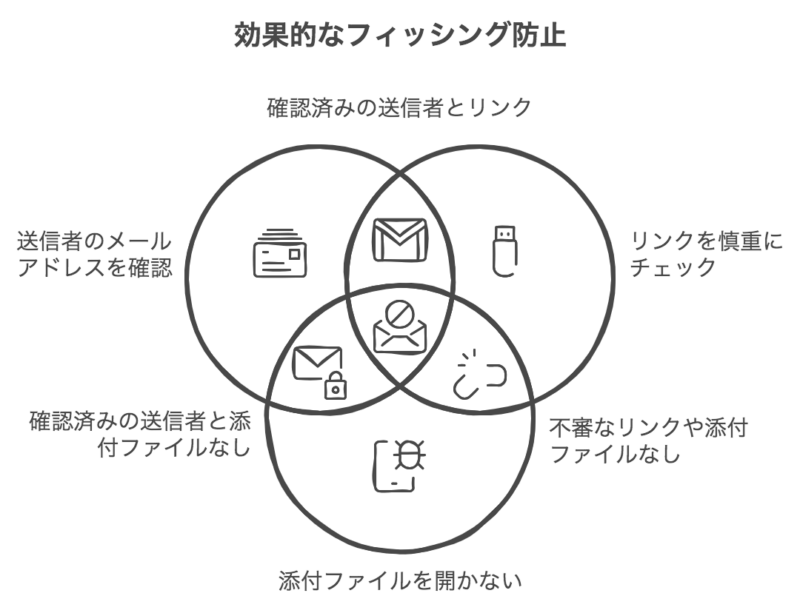

- 送信者のメールアドレスを確認

メールの送信者が有名企業を装っていても、メールアドレスが不自然であれば疑わしい。例えば、「support@fakesite.com」や、「bank@examplemail.com」など、本来のドメインと違うものが使われている場合はフィッシングの可能性が高い。 - リンクを慎重にチェック

メール内のリンクにカーソルを合わせると、実際のURLが表示される。それが本物の企業のウェブサイトと一致しているか確認する。もし不審なURLなら、リンクをクリックせずに公式サイトに自分でアクセスしてください。 - 添付ファイルを開かない

添付ファイルが含まれている場合、それがウイルスやマルウェアを含んでいる可能性がある。心当たりのない添付ファイルは決して開かないようにしましょう。 - 公式のアプリやウェブサイトで確認する

不安な場合は、メールの指示に従わず、直接公式のアプリやウェブサイトにアクセスして、アカウント情報や連絡事項を確認しましょう。公式サイトにログインすれば、本当に問題があるのかどうかが分かります。

実践的な訓練の導入

フィッシングメールのテストを実施し、従業員がリアルな状況でどれだけ対応できるかを確認する訓練をすることで無防備に不正なサイトなどへアクセスは減少していく。と、言われていますが…確かに何もしないよりは効果はあると思いますが、訓練によってフィッシングメールを疑わなかった社員が10%から3%まで減少したとしても、これは可能性という面では効果的ですが、実質的な観点では意味がないとも捉えられます。

0%にならないと意味がないからです。1人でも引っかかってしまえば、その会社は被害に合います。たった一人の“うっかり”が会社および全社員へ迷惑をかける行動になるということも合わせて教育することが重要だと考えます。

まとめ:まずは小さな対策から始めよう

今日からできるゼロコスト対策を始めよう。

・メールのリンクに気を付ける

・パスワード設定を見直す

この2つはすぐに始められますし、ゼロコストです。小さいことではありますが、日常的に意識していることが、結果として効果的な対策となり得るかと考えます。

最後までお付き合いいただきありがとうございました。

また、お会いしましょ。